更新内容

此版本引入了对入侵者攻击中 Collaborator 负载的支持、对 Montoya API 的改进以及对浏览器和 JRE 的升级。

入侵者攻击中的协作者有效载荷

我们更新了 Burp Intruder 以允许在攻击中使用 Collaborator 负载。此更新包括:

- 一种新的有效负载类型,可生成 Collaborator 有效负载,然后将它们插入您配置的有效负载位置。

- 一种有效载荷处理规则,用协作者有效载荷替换指定的占位符正则表达式。默认占位符正则表达式已与预定义负载列表中的占位符相匹配。

入侵者攻击导致的协作者交互显示在入侵者结果窗口中,而不是协作者选项卡中。

Montoya API

我们继续更新 Montoya API:

- 每个请求和响应现在都有一个唯一的 ID,因此您可以跟踪哪个请求导致了每个响应。

- 我们修复了阻止通过 Montoya API 生成报告的错误。此外,问题参考现在出现在扩展生成的报告中。

我们还继续更新对 WebSockets 的 Montoya API 支持。您现在可以右键单击 WebSocket 消息并使用上下文菜单将消息发送到您的扩展程序。

SPA 扫描改进

此版本包含使 Burp Scanner 能够更好地处理单页应用程序 (SPA) 的更改。

错误修复

我们升级了 DOM Invader 以修复一个错误,如果用户在启用原型污染功能的情况下禁用 CSP,那么当用户禁用原型污染时,系统将继续忽略 CSP 安全标头。

浏览器升级

此版本将 Burp 的浏览器升级到Chromium 111.0.5563.64/.65。

Java 运行时环境 (JRE) 升级

此版本将 Burp 安装程序 JRE 升级到 19.0.2。此升级提供了多项安全和性能优势。

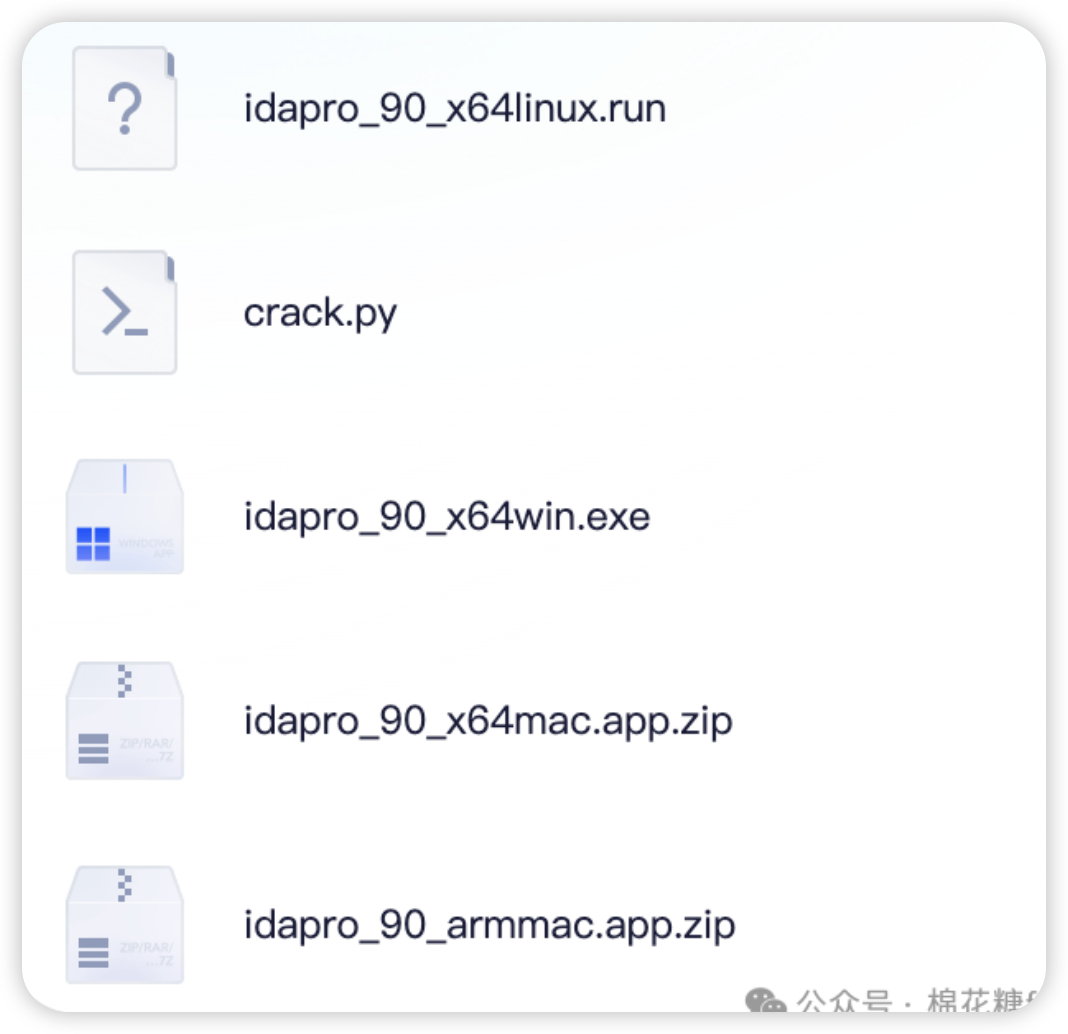

使用方法

直接双击“汉化启动.vbs”即可

本次更新破解内置java环境**

无需你主动安装

去除cmd的黑框

如果双击后还需要破解

先启动”汉化启动.vbs“

再启动“破解器启动.vbs”再破解一遍即可

步骤和下面这篇文章差不多

BurpSuite_Pro_2022.12破解更新内附详细步骤

破解一次以后就不用再次破解

注意!如果你使用我提供的vbs启动

请确认文件所在路径没有空格

下载地址

`login链接:https://pan.baidu.com/s/1t9FerQUXqCtSJtru0ZOtCQ?pwd=mls2/hide

解压密码:mht

如遇资源失效,请通过公众号菜单栏联系我

- 最新

- 最热

只看作者